Als organisatie wil je voorkomen dat je bedrijf kwetsbaar is voor cybercriminaliteit. Het in kaart brengen van bedrijfsprocessen en informatiesystemen helpt zwakke punten te ontdekken en jouw organisatie tegen incidenten te beschermen.

Zonder het in kaart brengen van bedrijfsprocessen en informatiesystemen is de organisatie mogelijk kwetsbaar voor (online) dreigingen en datalekken. Bovendien leidt een gebrek aan inzicht in de bedrijfsprocessen en systemen tot inefficiëntie en vertragingen waardoor een organisatie niet in staat is om effectief te reageren op veranderende bedrijfsomstandigheden en competitieve druk.

In dit blogartikel zullen we de volgende onderwerpen behandelen.

- Wat zijn procesbeschrijvingen en waarom pas je dit toe ten behoeve van de informatiebeveiliging

- Procesbeschrijving binnen informatiebeveiliging in 8 stappen

- Processen in kaart brengen met een tool

- Modellen om systemen en bedrijfsprocessen in kaart te brengen

Breng eenvoudig jouw bedrijfsprocessen en systemen in kaart met Base27. Probeer nu 30 dagen gratis.

Wat zijn procesbeschrijvingen en waarom pas je dit toe ten behoeve van de informatiebeveiliging?

Procesbeschrijvingen zijn beschrijvingen van de verschillende stappen en activiteiten die nodig zijn om een bepaald proces of taak binnen het bedrijf uit te voeren. Ze worden opgesteld om te definiëren hoe een organisatie werkt, om de efficiëntie van een proces te verbeteren, om te voldoen aan wet- en regelgeving of om kwaliteitsnormen te handhaven. Dit wordt ook wel business process mapping genoemd.

Binnen informatiebeveiliging worden procesbeschrijvingen gebruikt om de beveiligingsprocedures van een organisatie te documenteren en te standaardiseren. Daarbij kan aan de hand van de procesbeschrijvingen bekeken worden welke kwetsbaarheden er zijn ten aanzien van verlies of ongeautoriseerde toegang tot vertrouwelijke gegevens. Dit alles helpt bij het verminderen van fouten en inconsistenties in de informatiebeveiliging en maakt het mogelijk om gericht naleving te controleren en bij te houden.

Deze procesbeschrijvingen worden gebruikt om nieuwe medewerkers te trainen en ervoor te zorgen dat iedereen op de hoogte is van de procedures en verantwoordelijkheden met betrekking tot informatiebeveiliging. Naast het omschrijven van de verschillende bedrijfsprocessen is het ook van belang om alle systemen in kaart te brengen die gebruikt worden binnen deze processen. Zo kunnen ook de applicaties geanalyseerd worden op fouten en zwakheden.

Lees ook: Het opstellen van een calamiteitenplan

Procesbeschrijving binnen informatiebeveiliging in 8 stappen

Om organisaties te ondersteunen bij business process mapping hebben wij een stappenplan opgesteld. Het doel is om je hiermee een gestructureerde aanpak te bieden om de systemen en processen in kaart te brengen omtrent informatiebeveiliging en ervoor te zorgen dat de beveiligingsmaatregelen effectief en efficiënt ingezet worden.

Stap 1: Identificeer de processen en bijbehorende systemen die betrokken zijn bij de verwerking, opslag en overdracht van gevoelige informatie.

Stap 2: Breng de belangrijkste input en output van de processen in kaart. Dit is de informatie die binnenkomt en uitgaat van de processen en bijbehorende systemen.

Stap 3: Identificeer de belangrijkste interne en externe belanghebbenden. Dit zijn de personen of entiteiten die betrokken zijn bij de processen en systemen en/of de gegevens die deze verwerken. Breng tevens de risico's in kaart die verbonden zijn aan de verschillende processtappen en de gebruikte systemen

Stap 4: Analyseer de beveiligingsmaatregelen die momenteel worden gebruikt voor elk proces en systeem. Dit omvat de fysieke, technische en organisatorische maatregelen die zijn genomen om de informatiebeveiliging te waarborgen.

Stap 5: Identificeer eventuele tekortkomingen in de beveiligingsmaatregelen en ontwikkel een actieplan om deze te verbeteren.

Stap 6: Bepaal de criteria voor het monitoren en meten van de effectiviteit van de beveiligingsmaatregelen en zorg voor de implementatie van geschikte controles.

Stap 7: Documenteer nu de beveiligingsprocessen en -procedures en zorg ervoor dat alle belanghebbenden hiervan op de hoogte zijn.

Stap 8: Evalueer en herzie de processen en systemen regelmatig om ervoor te zorgen dat ze up-to-date blijven en effectief blijven in het beschermen van gevoelige informatie.

Dit stappenplan voor business process mapping kan een organisatie ondersteunen bij het in kaart brengen van bedrijfsprocessen en systemen. Veel bedrijven gebruiken een tool om dit proces overzichtelijk te houden.

Lees ook: Identificeer en beheer risico's binnen informatiebeveiliging

Processen in kaart brengen met een tool

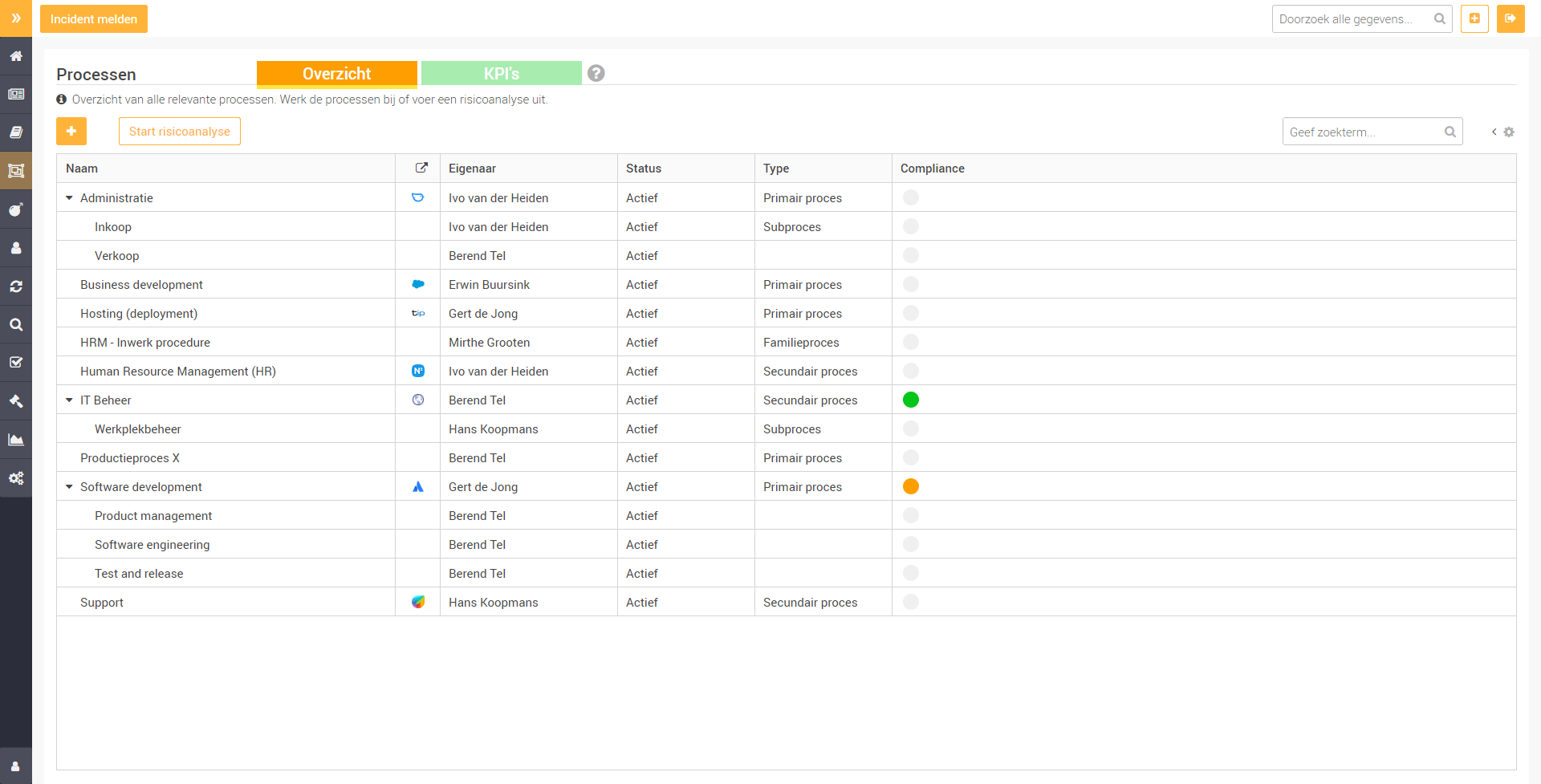

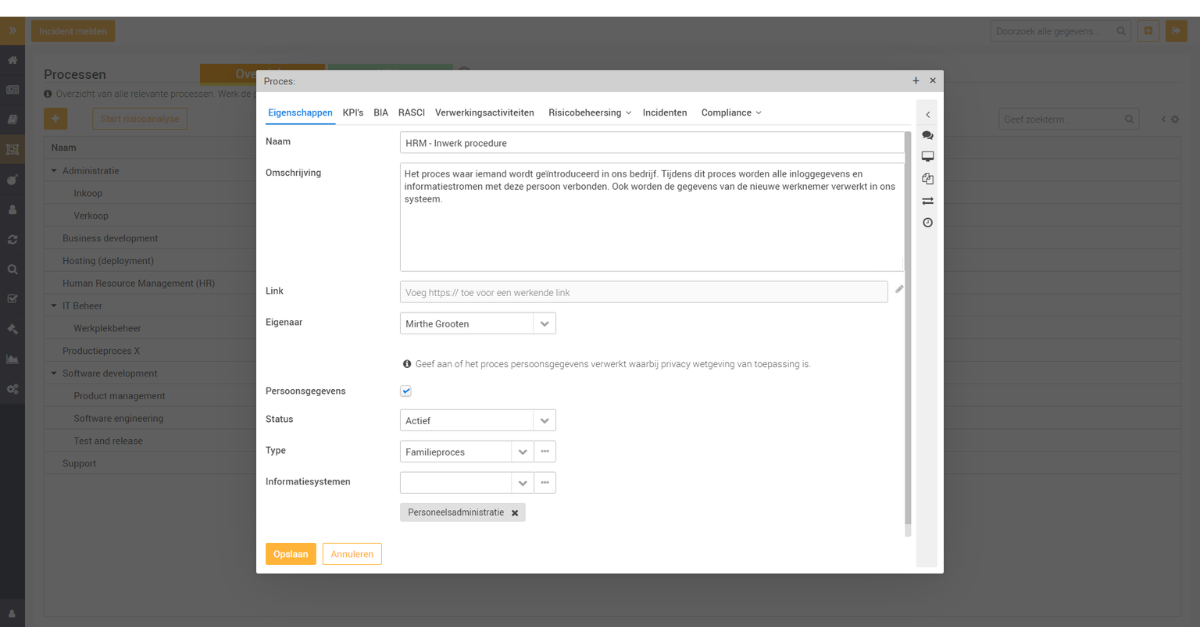

De meeste organisaties hebben moeite met het in kaart brengen van bedrijfsprocessen en informatiesystemen. Een ISMS-tool, zoals Base27, kan hierbij helpen de overzichtelijkheid te bewaren. Via een ISMS kan je eenvoudig processen toevoegen, prestatie indicatoren instellen, risico’s formuleren en direct de verantwoordelijke koppelen. Ook kan er direct aangegeven worden wanneer deze processen en/of systemen geaudit moeten worden en door wie.

Met een tool:

- Bevorder je de overzichtelijkheid van het proces, risico’s en beheersmaatregelen;

- Beleg je eenvoudig de verantwoordelijkheid;

- Regel je automatische controle-herinneringen door de juiste persoon;

- Behoudt je inzicht in het verloop van de werkprocessen.

Modellen om systemen en bedrijfsprocessen in kaart te brengen

Er zijn verschillende modellen die kunnen worden gebruikt om bedrijfsprocessen en systemen in kaart te brengen.

- SIPOC (Supplier, Input, Process, Output, Customer): Dit model wordt gebruikt om bedrijfsprocessen te begrijpen en te verbeteren. Het beschrijft de verschillende stappen in een proces en identificeert de leveranciers, invoergegevens, processtappen, uitvoergegevens en klanten die betrokken zijn bij het proces.

- BPMN (Business Process Model and Notation): Dit is een grafische notatie voor het modelleren van bedrijfsprocessen. Het maakt gebruik van symbolen en diagrammen om de stappen in een proces weer te geven, samen met de informatiestroom en de beslissingen die worden genomen.

- UML (Unified Modeling Language): Dit is een algemene modelleringstaal die wordt gebruikt om softwareontwerp en -ontwikkeling te documenteren en te communiceren. Het omvat diagrammen voor proces- en systeem analyse, zoals use case-diagrammen en activiteitendiagrammen.

- DFD (Data Flow Diagram): Dit is een visueel hulpmiddel om de informatiestroom in een systeem te modelleren. Het maakt gebruik van symbolen en diagrammen om de gegevensstromen tussen verschillende delen van het systeem te laten zien.

Door gebruik te maken van een of meer van deze modellen kunnen bedrijfsprocessen en systemen worden gevisualiseerd en geanalyseerd. Dit kan helpen om zwakke plekken in het proces te identificeren, optimalisaties door te voeren en te zorgen voor een gestroomlijnde en efficiënte bedrijfsvoering.

Tool om systemen en bedrijfs- en werkprocessen in kaart te brengen

Het gebruik van procesbeschrijvingen binnen informatiebeveiliging is essentieel om ervoor te zorgen dat de beveiligingsmaatregelen van een organisatie gestructureerd en effectief zijn en om de bescherming van gevoelige informatie te waarborgen.

Om deze bedrijfsprocessen op een strategische en overzichtelijke manier te delen, wordt er vaak gebruik gemaakt van een tool, zoals Base27.

Wil je jouw informatiebeveiliging naar een hoger niveau tillen? Bekijk dan eens wat onze ISMS-tool Base27 voor je kan betekenen.

English

English

Nederlands

Nederlands